Comprendre la sécurité firmware… en la pratiquant vraiment

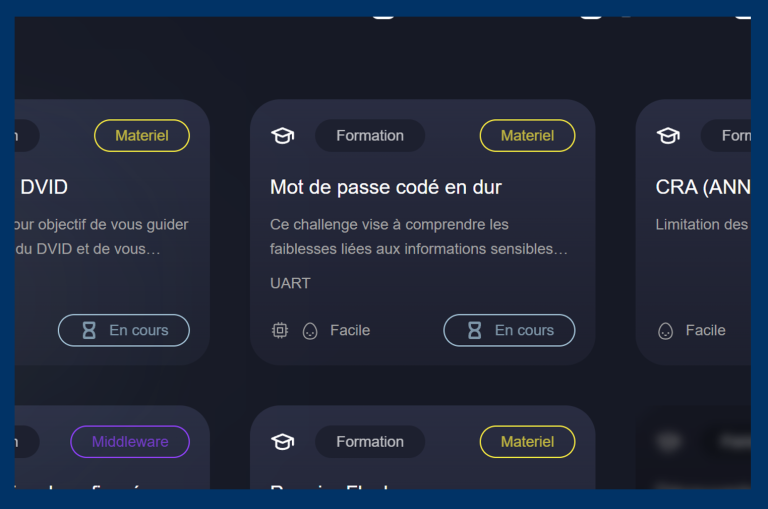

Un nouveau training DVID pour révéler les erreurs invisibles qui compromettent les devices IoT/OT

La sécurité des firmwares embarqués est souvent perçue comme un domaine réservé aux experts en reverse engineering ou aux cryptographes. Pourtant, la majorité des compromissions ne viennent pas d’attaques sophistiquées, mais de failles de conception simples, présentes dans des milliers de produits industriels et IoT.

C’est précisément ce que ce nouveau training DVID permet d’explorer : comprendre comment un attaquant peut extraire des secrets d’un device sans casser la cryptographie, simplement en observant, en analysant et en appliquant une méthodologie reproductible.

Une approche 100 % pratique, fidèle à l’ADN DVID

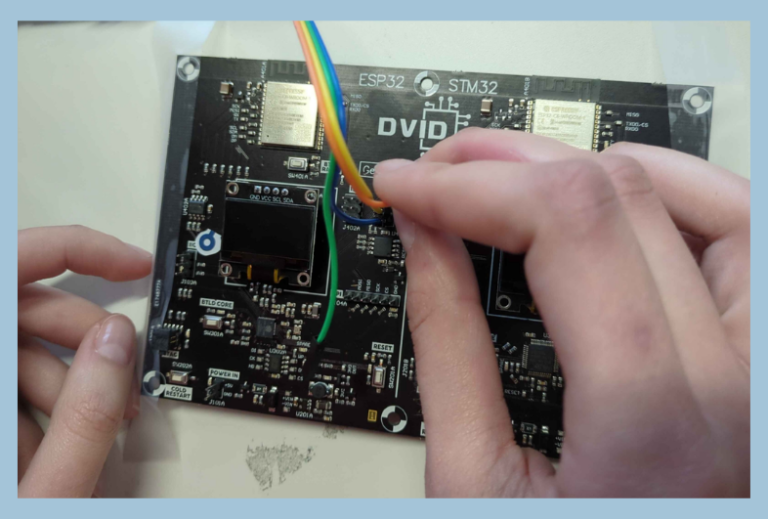

Dans la continuité de notre démarche pédagogique — rendre la cybersécurité IoT concrète, accessible et durable — ce module place les participants face à un vrai microcontrôleur, un vrai firmware et de vraies erreurs de conception.

Comme pour nos autres trainings, l’objectif est clair : apprendre en manipulant, pas en théorisant.

Les participants découvrent comment :

- analyser un firmware non chiffré,

- interpréter une séquence de boot et ce qu’elle révèle,

- identifier des indices de mauvaise gestion des clés,

- comprendre pourquoi un chiffrement peut être parfaitement implémenté… mais totalement inefficace,

- auditer un binaire pour repérer les fuites d’information avant la mise en production.

Cette approche rejoint l’esprit de nos plateformes open source : donner les moyens de comprendre, reproduire et corriger.

Un scénario inspiré du réel : quand la crypto n’est pas le problème

Le training s’appuie sur un firmware volontairement vulnérable, représentatif de ce que l’on rencontre dans l’industrie.

Sans dévoiler les détails techniques, les participants constatent rapidement que :

- des logs UART laissés en production peuvent révéler des informations critiques ;

- une clé mal stockée peut rendre tout chiffrement inutile ;

- un firmware non protégé expose l’intégralité de la logique interne du device.

Le document de formation le rappelle explicitement : « Trois erreurs de conception ont rendu le chiffrement totalement inefficace. »

Ces erreurs sont fréquentes, parfois invisibles pour les équipes produit, mais lourdes de conséquences.

Un laboratoire d’expérimentation embarquée

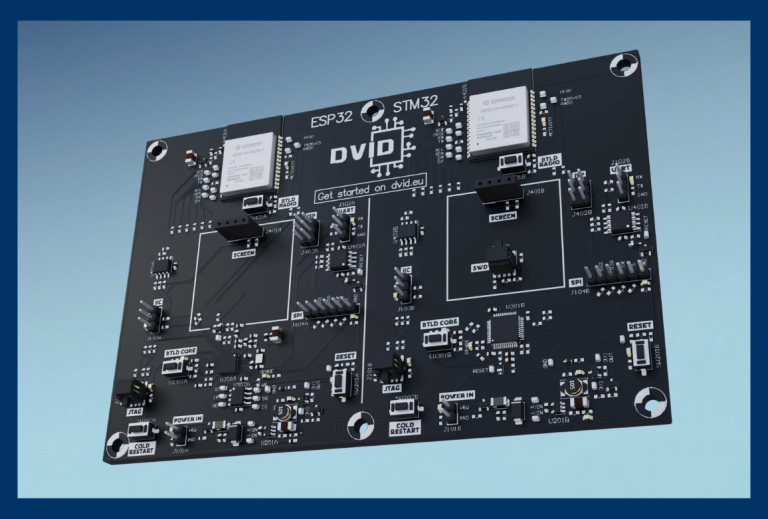

Comme pour la carte DVID open source, ce training transforme un simple exercice en un véritable laboratoire d’analyse firmware.

Les participants manipulent :

- un ESP32 ou un STM32,

- un firmware non chiffré,

- une partition de données chiffrée,

- des outils standard utilisés en entreprise.

Chaque étape est progressive, mesurable et directement applicable dans un contexte professionnel, dans la même logique que nos autres modules pratiques.

Ce que les participants retiennent

Au-delà de l’exercice, le training transmet des réflexes essentiels :

- ne jamais hardcoder une clé dans un firmware ;

- éviter les logs de debug en production ;

- protéger le firmware lui-même, pas seulement les données ;

- auditer systématiquement les binaires avant release.

Ces bonnes pratiques, simples mais fondamentales, sont au cœur de la sécurité IoT/OT moderne.

Pour qui ?

Ce module s’adresse aux équipes qui conçoivent, auditent ou exploitent des systèmes embarqués :

- ingénieurs firmware,

- architectes IoT/OT,

- pentesters,

- responsables sécurité,

- équipes produit souhaitant intégrer la sécurité dès la conception.

Aucun prérequis cryptographique n’est nécessaire : tout est expliqué, démontré et mis en pratique.

Disponible dès maintenant

Ce training s’intègre naturellement dans un parcours de montée en compétence IoT/OT, que ce soit pour renforcer une équipe interne, préparer une certification ou structurer une démarche de sécurité by design.

En savoir plus : https://dvid.eu/fr

Nous contacter : https://dvid.eu/fr#contact

Suivre notre actualité : https://www.linkedin.com/company/dvid/