Privilèges d’administration par défaut : quand un compte « guest » contrôle tout le device

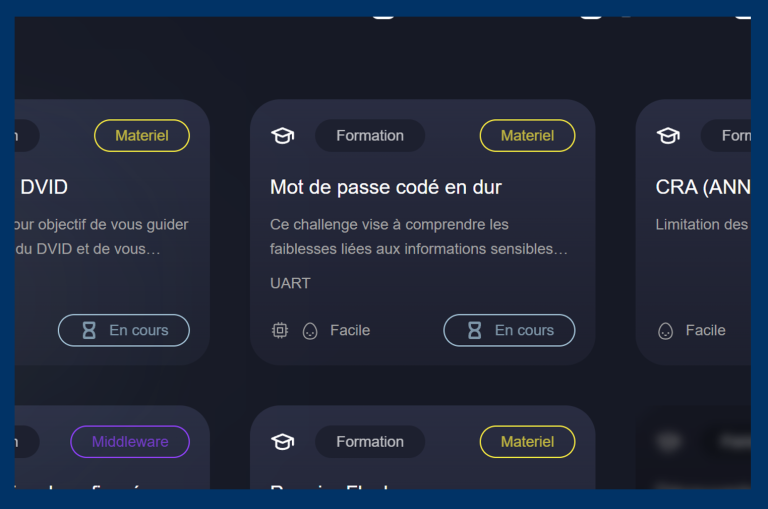

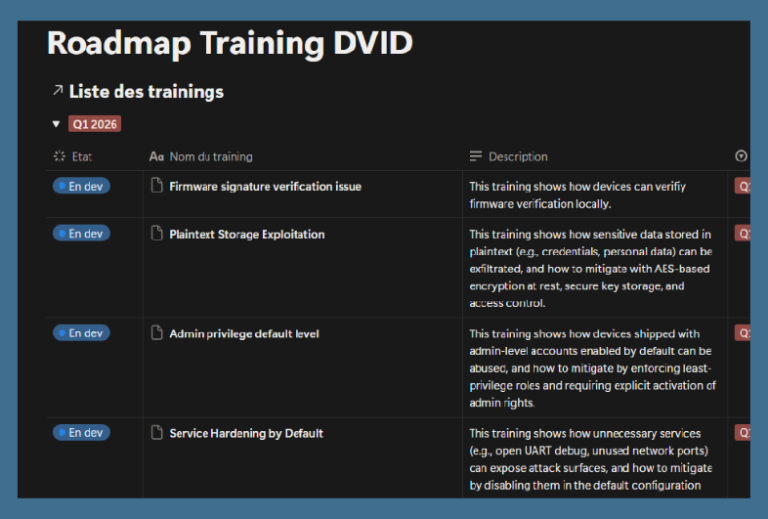

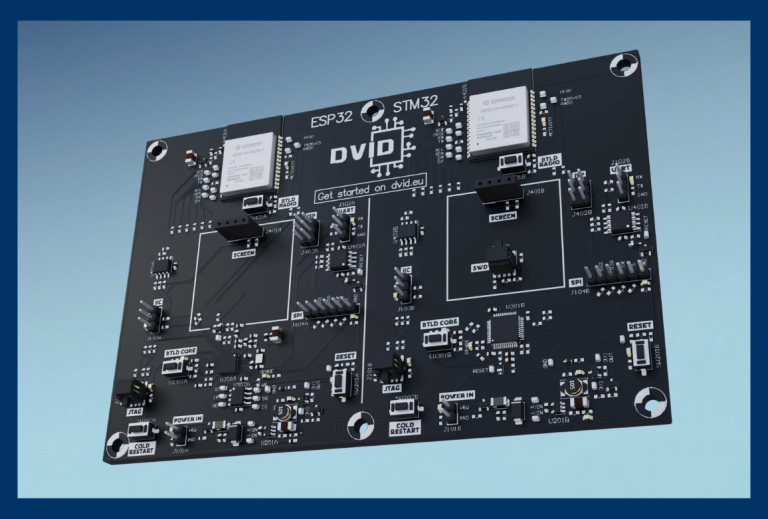

Un nouveau training DVID pour explorer les dangers des rôles mal configurés sur les systèmes embarqués

Un compte invité livré avec des droits administrateur. Cela ressemble à une erreur grossière, et pourtant c’est l’une des failles les plus courantes sur les dispositifs IoT/OT en production. Capteurs industriels, sondes connectées, passerelles de terrain : de nombreux équipements sont déployés avec des comptes par défaut dont les privilèges n’ont jamais été revus.

Ce nouveau training DVID propose de vivre cette faille de l’intérieur : comprendre comment un attaquant, avec un simple accès physique et un compte « guest », peut prendre le contrôle complet d’un système embarqué — sans exploiter la moindre vulnérabilité logicielle.

Une approche 100 % pratique, fidèle à l’ADN DVID

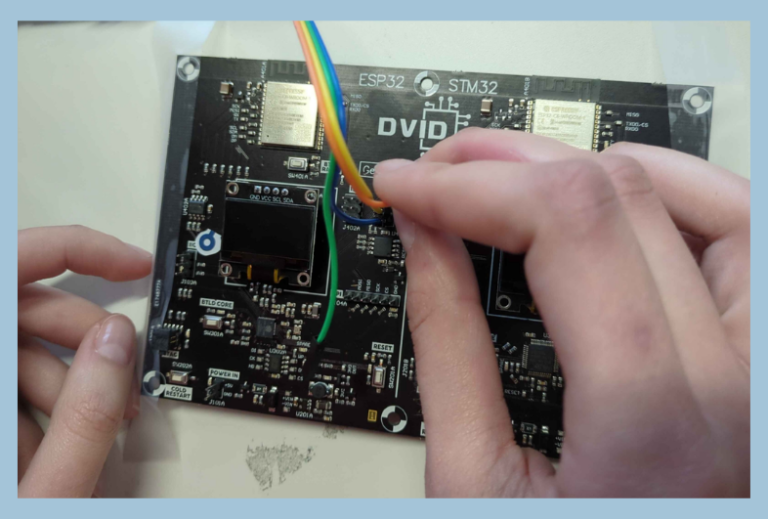

Dans la continuité de notre démarche pédagogique — rendre la cybersécurité IoT concrète, accessible et durable — ce module place les participants face à un vrai microcontrôleur simulant une sonde de température industrielle, avec un système d’authentification multi-utilisateurs.

Comme pour nos autres trainings, l’objectif est clair : apprendre en manipulant, pas en théorisant.

Les participants découvrent comment :

- se connecter à un device via UART avec des identifiants documentés,

- explorer les commandes disponibles pour cartographier les privilèges d’un compte,

- identifier une mauvaise séparation des rôles sur un système embarqué,

- escalader les privilèges jusqu’à l’usurpation complète d’un compte administrateur,

- vérifier si le principe du moindre privilège est correctement appliqué.

Cette approche rejoint l’esprit de nos plateformes open source : donner les moyens de comprendre, reproduire et corriger.

Un scénario inspiré du réel : quand le moindre privilège n’existe pas

Le training s’appuie sur un firmware volontairement vulnérable, représentatif de ce que l’on rencontre dans l’industrie. Le scénario simule une sonde de température connectée, accessible via UART, avec plusieurs comptes utilisateurs préconfigurés.

Sans dévoiler les détails techniques, les participants constatent rapidement que :

- un compte supposé limité dispose en réalité de droits administrateur complets ;

- cette misconfiguration permet de modifier les accès d’autres comptes sans aucun contrôle ;

- la journalisation du système ne permet pas d’identifier l’auteur réel des actions frauduleuses ;

- l’accès physique à l’interface UART contourne toutes les protections applicatives.

Ce type de faille est directement référencé dans le Cyber Resilience Act (CRA) — Annexe I, et concerne trois exigences : la gestion des identifiants par défaut (2b), le contrôle d’accès et la séparation des privilèges (2d), et la minimisation de la surface d’attaque (2k). Ce training couvre ces trois points de conformité.

Un laboratoire d’expérimentation embarquée

Comme pour la carte DVID open source, ce training transforme un simple exercice en un véritable laboratoire d’analyse de la gestion des accès embarqués.

Les participants manipulent :

- un ESP32 ou un STM32,

- une interface UART à 9600 bauds,

- un système d’authentification multi-comptes (guest, admin, operator),

- des commandes de gestion des utilisateurs et des mots de passe.

Chaque étape est progressive — de la découverte du comportement du device à l’usurpation de comptes — et directement applicable dans un contexte d’audit ou de conception sécurisée.

Ce que les participants retiennent

Au-delà de l’exercice, le training transmet des réflexes essentiels pour la conception et l’audit de systèmes embarqués :

- ne jamais livrer un device avec des comptes disposant de privilèges supérieurs à leur fonction ;

- appliquer strictement le principe du moindre privilège sur chaque compte ;

- renforcer les contrôles sur les opérations critiques (changement de mot de passe, gestion des comptes) ;

- mettre en place une journalisation fiable, horodatée et inviolable ;

- sécuriser ou désactiver l’interface UART en production selon la criticité du système.

Ces bonnes pratiques sont au cœur de la conformité CRA et de la sécurité IoT/OT moderne.

Pour qui ?

Ce module s’adresse aux équipes qui conçoivent, auditent ou exploitent des systèmes embarqués :

- ingénieurs firmware,

- architectes IoT/OT,

- pentesters,

- responsables sécurité,

- équipes produit souhaitant intégrer la sécurité dès la conception.

Aucun prérequis avancé n’est nécessaire : tout est expliqué, démontré et mis en pratique. Le scénario est pensé pour être accessible dès les premières minutes.

Disponible dès maintenant

Ce training s’intègre naturellement dans un parcours de montée en compétence IoT/OT, que ce soit pour renforcer une équipe interne, préparer la conformité CRA ou structurer une démarche de sécurité by design.

En savoir plus : https://dvid.eu/fr

Nous contacter : https://dvid.eu/fr#contact

Suivre notre actualité : https://www.linkedin.com/company/dvid/