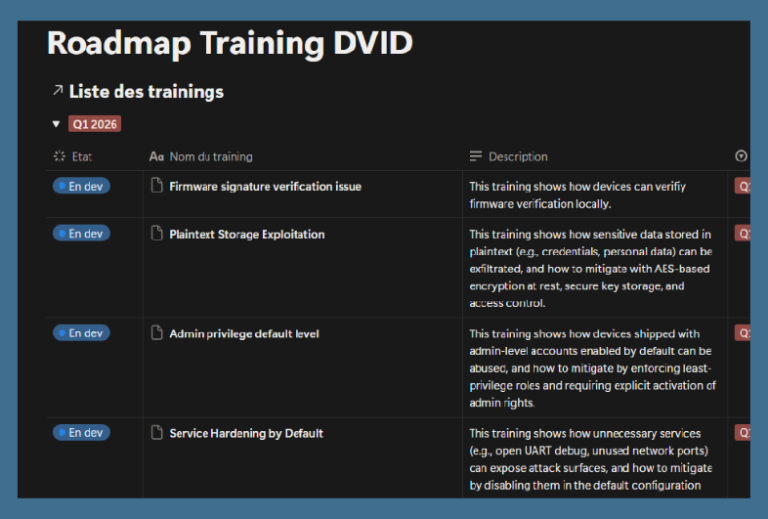

Mot de passe par défaut sur un device IoT : quand la première ligne de défense n’existe pas

Un nouveau training DVID pour comprendre et exploiter la faille la plus répandue de l’IoT embarqué

Un mot de passe d’usine laissé en production. C’est l’une des vulnérabilités les plus documentées dans les rapports d’incidents IoT, et pourtant l’une des plus persistantes. Des caméras de surveillance aux systèmes de contrôle industriel, des milliers de devices connectés sont encore déployés avec des identifiants par défaut accessibles à n’importe quel attaquant.

Ce nouveau training DVID propose d’explorer cette faille de manière concrète : comprendre comment un attaquant identifie, teste et exploite un mot de passe par défaut sur un système embarqué, en utilisant uniquement une interface UART et un script Python.

Une approche 100 % pratique, fidèle à l’ADN DVID

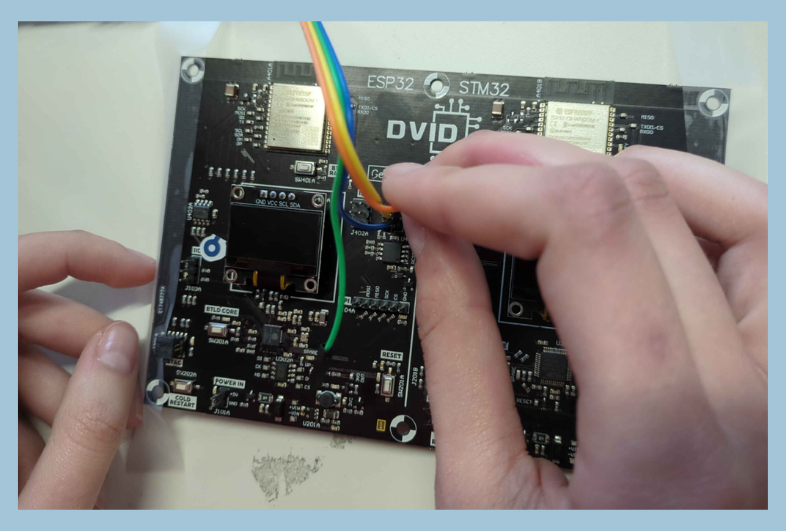

Dans la continuité de notre démarche pédagogique — rendre la cybersécurité IoT concrète, accessible et durable — ce module place les participants face à un vrai microcontrôleur, un vrai firmware et un vrai mécanisme d’authentification.

Comme pour nos autres trainings, l’objectif est clair : apprendre en manipulant, pas en théorisant.

Les participants découvrent comment :

- interagir avec un système embarqué via son interface série,

- observer les réponses du firmware pour cartographier le comportement d’authentification,

- identifier les mécanismes de protection (verrouillage, seuil de tentatives),

- contourner ces protections de manière méthodique,

- automatiser une attaque par dictionnaire adaptée aux contraintes matérielles.

Cette approche rejoint l’esprit de nos plateformes open source : donner les moyens de comprendre, reproduire et corriger.

Un scénario inspiré du réel : quand le mot de passe n’a jamais été changé

Le training s’appuie sur un firmware volontairement vulnérable, représentatif de ce que l’on rencontre dans l’industrie. Le scénario simule un système embarqué automobile attendant une connexion série et protégé par un simple mot de passe.

Sans dévoiler les détails techniques, les participants constatent rapidement que :

- le device accepte des tentatives d’authentification via UART sans aucune couche de chiffrement ;

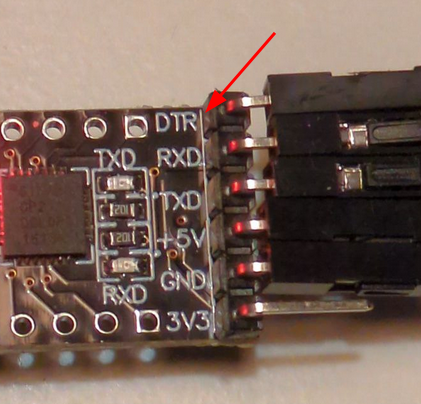

- un mécanisme de verrouillage existe, mais peut être contourné par une simple manipulation matérielle ;

- un mot de passe d’usine, présent dans n’importe quel dictionnaire standard, suffit à prendre le contrôle complet du device.

Ce type de faille est référencé dans l’Annexe I du Cyber Resilience Act (CRA) — exigence 2b — qui impose aux fabricants de ne pas mettre sur le marché de produits avec des identifiants par défaut. Ce training est directement aligné avec cette obligation réglementaire.

Un laboratoire d’expérimentation embarquée

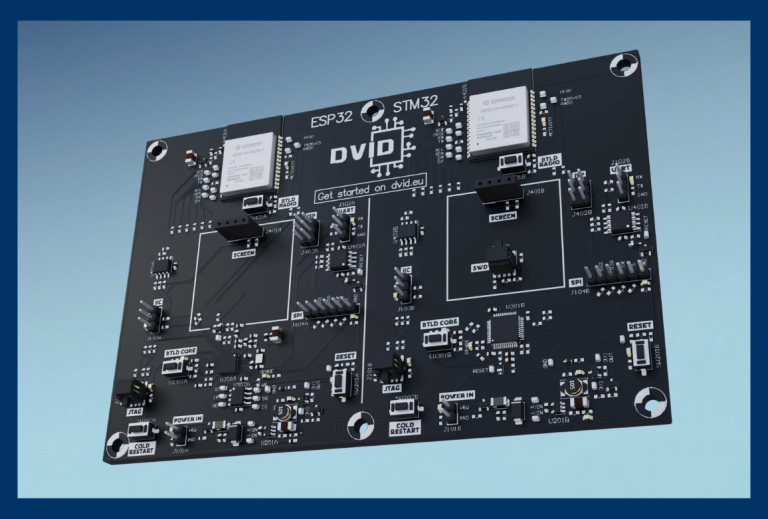

Comme pour la carte DVID open source, ce training transforme un simple exercice en un véritable laboratoire d’analyse de la sécurité des accès.

Les participants manipulent :

- un ESP32 ou un STM32,

- une interface UART à 9600 bauds,

- un mécanisme de reset matériel via la broche DTR,

- un script Python d’attaque par force brute.

Chaque étape est progressive, mesurable et directement applicable dans un contexte professionnel, dans la même logique que nos autres modules pratiques.

Ce que les participants retiennent

Au-delà de l’exercice, le training transmet des réflexes essentiels :

- ne jamais déployer un device avec un mot de passe par défaut ;

- imposer un changement de mot de passe dès le premier démarrage ;

- implémenter un mécanisme de verrouillage robuste qui ne puisse pas être contourné par un simple reset matériel ;

- tester systématiquement la résistance de l’authentification avant mise en production.

Ces bonnes pratiques, simples mais fondamentales, sont au cœur de la conformité CRA et de la sécurité IoT/OT moderne.

Pour qui ?

Ce module s’adresse aux équipes qui conçoivent, auditent ou exploitent des systèmes embarqués :

- ingénieurs firmware,

- architectes IoT/OT,

- pentesters,

- responsables sécurité,

- équipes produit souhaitant intégrer la sécurité dès la conception.

Aucun prérequis avancé n’est nécessaire : tout est expliqué, démontré et mis en pratique. Une familiarité avec Python et les interfaces série est un plus, mais pas un obstacle.

Disponible dès maintenant

Ce training s’intègre naturellement dans un parcours de montée en compétence IoT/OT, que ce soit pour renforcer une équipe interne, préparer la conformité CRA ou structurer une démarche de sécurité by design.

En savoir plus : https://dvid.eu/fr

Nous contacter : https://dvid.eu/fr#contact

Suivre notre actualité : https://www.linkedin.com/company/dvid/