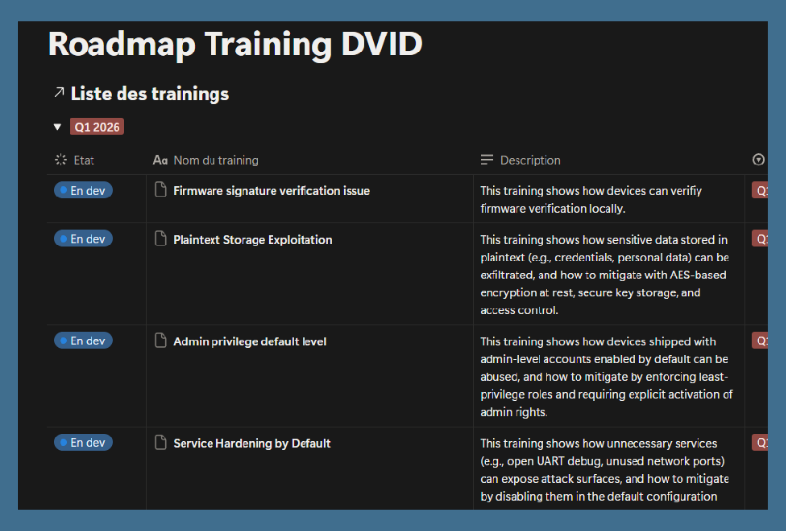

Roadmap S1 2026 : renforcer la sécurité IoT/OT par la pratique

La première moitié de 2026 marque une nouvelle étape dans notre mission : rendre la sécurité IoT/OT accessible, opérationnelle et directement applicable sur le terrain. Cette roadmap S1 2026 s’articule autour de deux axes clairs : Q1 dédié aux fondamentaux offensifs et défensifs, et Q2 orienté vers la maturité, la résilience et la conformité.

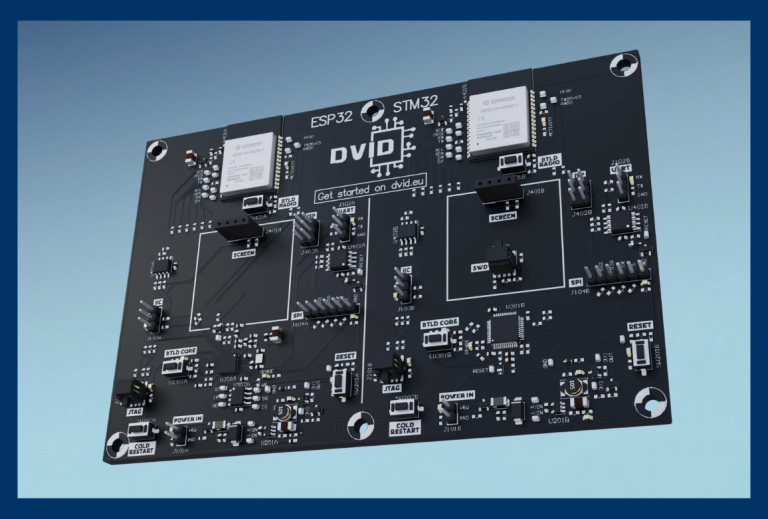

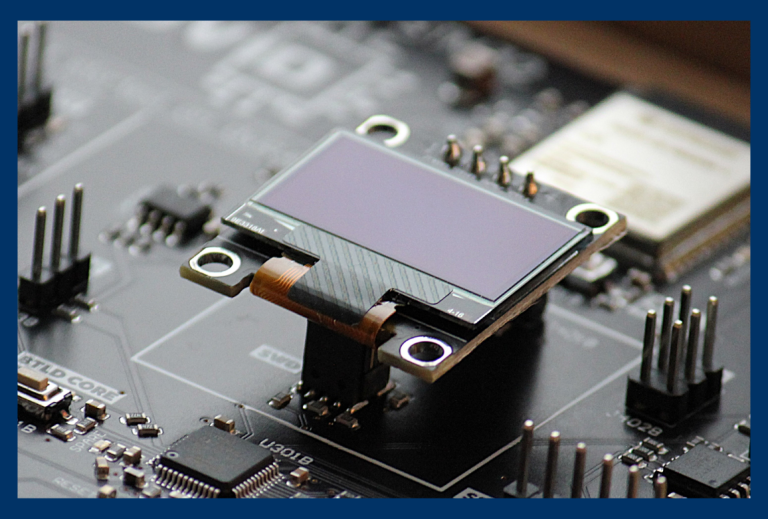

Chaque module reste fidèle à notre approche : des scénarios concrets, reproductibles, basés sur des vulnérabilités réelles, pour permettre aux équipes techniques, aux fabricants et aux intégrateurs de monter en compétence rapidement.

Q1 2026 — Construire les fondations : comprendre, exploiter, corriger

Le premier trimestre est consacré aux vulnérabilités les plus fréquemment observées dans les environnements IoT/OT, qu’elles concernent le cloud, le firmware ou les interfaces matérielles. L’objectif : maîtriser les bases, identifier les failles critiques et comprendre comment elles sont exploitées dans le monde réel.

Cloud

- Vulnerable MQTT Server — Comprendre les dérives d’un broker mal configuré et les risques d’interception ou d’usurpation.

- Misconfiguration on OTP distribution — Analyse des erreurs courantes dans les mécanismes d’authentification à usage unique.

Hardware & Firmware

- Firmware signature verification issue — Démonstration des risques liés à une chaîne de confiance incomplète.

- Plaintext Storage Exploitation — Extraction et exploitation de secrets stockés sans chiffrement.

- Admin privilege default level — Impact des privilèges administrateur activés par défaut.

- Service Hardening by Default — Pourquoi l’absence de durcissement initial ouvre la voie à des compromissions rapides.

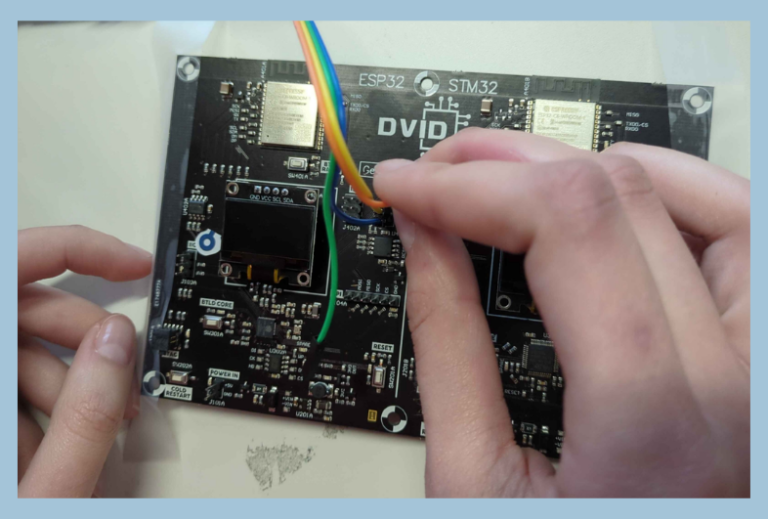

- Unsecure Debug – UART — Accès non autorisé via interfaces de debug exposées.

- Unsecure BLE pairing — Attaques sur les mécanismes d’appairage faibles ou non authentifiés.

- Unencrypted firmware — Analyse et modification directe d’un firmware non protégé.

- OSINT the board to compromise the device — Exploitation d’informations publiques pour accélérer la compromission matérielle.

- Default password on firmware — Détection et exploitation de mots de passe codés en dur.

- Firmware dumping — Extraction complète du firmware via interfaces physiques.

- Remote injection from BLE characteristics — Injection de données malveillantes via caractéristiques BLE vulnérables.

- Information leakage on BLE serial — Fuites d’informations via canaux BLE non filtrés.

Q2 2026 — Monter en maturité : résilience, conformité et sécurité avancée

Le deuxième trimestre introduit des scénarios plus avancés, centrés sur la résilience, la sécurité des mises à jour, la gestion des dépendances, la détection d’anomalies, et l’intégration des bonnes pratiques de divulgation.

Cloud

- Secure Update Channel Implementation — Mise en place d’un canal de mise à jour sécurisé de bout en bout.

- Data Transfer Confidentiality issue — Analyse des risques liés à des transferts non chiffrés.

- Open Port Scanning and Exploitation — Identification et exploitation de services exposés.

- Misconfiguration on monitoring – Cloud — Détection des erreurs de configuration dans les systèmes de supervision.

Hardware & Firmware

- Enforcing Least Privilege on UART — Application stricte du principe du moindre privilège sur les interfaces de debug.

- Access Control Enforcement on UART — Contrôles d’accès robustes sur les interfaces matérielles.

- Fuzzing of External Interfaces — Fuzzing ciblé pour révéler des comportements inattendus.

- Vulnerability Identification with SBOM — Utilisation d’un SBOM pour identifier les composants vulnérables.

- Dependency Mapping and Transparency — Cartographie des dépendances logicielles et matérielles.

- Residual Data on Factory Reset — Analyse des données persistantes après réinitialisation.

- Log Integrity Protection issue — Détection des manipulations de journaux.

- Debug Interface Logging (UART/JTAG) — Journalisation sécurisée des accès debug.

- Firmware Attack Surface Reduction — Réduction de la surface d’attaque du firmware.

- I2C Bus Lockup Propagation — Compréhension des blocages I2C et de leur propagation.

- BLE Connection Flooding — Attaques par saturation de connexions BLE.

- Silent Data Corruption Detection — Détection de corruptions silencieuses.

- Data Corruption in Transit — Analyse des corruptions de données en transit.

- Side-Channel Data Leakage – Glitch — Introduction aux attaques par glitch et fuites latérales.

- Misconfiguration on monitoring – Device — Erreurs de configuration dans la supervision embarquée.

- Misconfiguration on Partial Update Failure — Risques liés aux mises à jour partielles mal gérées.

Middleware

- Data Modification Tracking — Suivi des modifications de données dans les couches intermédiaires.

- Unnecessary Sensor Data Capture — Réduction des données collectées pour limiter l’exposition.

- Weak Encryption Algorithm Attack — Attaques sur algorithmes de chiffrement obsolètes.

Policy & Gouvernance

- Vulnerability Disclosure and Triage — Mise en place d’un processus de divulgation responsable.

- Insecure Data Deletion — Risques liés à la suppression non sécurisée des données.

Une roadmap tournée vers l’opérationnel

Cette roadmap S1 2026 reflète notre volonté de proposer des modules concrets, reproductibles et directement exploitables par les équipes techniques, les fabricants, les intégrateurs et les auditeurs.

Elle couvre l’ensemble du cycle de vie d’un produit IoT/OT : cloud, firmware, hardware, middleware, gouvernance.

Notre objectif reste inchangé : élever le niveau de sécurité de l’écosystème IoT/OT en combinant pédagogie, réalisme et efficacité opérationnelle.

Vous pouvez consulter notre roadmap en temps réel en suivant le lien : https://www.notion.so/Roadmap-Training-DVID-325e7623a0128058972ecd9dda6d5710

En savoir plus : https://dvid.eu/fr

Nous contacter : https://dvid.eu/fr#contact

Suivre notre actualité : https://www.linkedin.com/company/dvid