Cyber Resilience Act (CRA) : êtes-vous prêt pour septembre 2026 ?

Cyber Resilience Act (CRA) : êtes-vous prêt pour septembre 2026 ?

Le Cyber Resilience Act (CRA) est la nouvelle réglementation européenne qui entrera en vigueur en septembre 2026. Son objectif est de renforcer la cybersécurité des produits numériques en imposant des standards stricts de sécurité dès la conception et tout au long du cycle de vie. Cette législation s’applique à l’ensemble des produits intégrant du code : logiciels, objets connectés, dispositifs IoT, équipements embarquant des systèmes numériques et tout produit destiné à être commercialisé dans l’Union européenne.

Le CRA s’inscrit dans une dynamique plus large de sécurité par la conception (Security by Design) et de responsabilité élargie des fabricants, importateurs et distributeurs. Il complète et renforce les directives existantes, telles que la directive NIS2, en introduisant des exigences précises sur la gestion des vulnérabilités et la documentation technique.

Obligations principales pour les fabricants et distributeurs

La conformité au CRA repose sur quatre piliers principaux :

Intégration de la sécurité dès la conception

Le CRA impose que la cybersécurité soit pensée dès les premières étapes de conception d’un produit. Cela inclut :

- La réalisation d’une analyse de risques initiale, identifiant les vecteurs d’attaque potentiels et les scénarios de menace pour le produit.

- L’adoption de pratiques de développement sécurisées (Secure Development Lifecycle) : contrôle d’accès, chiffrement, gestion des secrets, tests unitaires et d’intégration de sécurité.

- La documentation des décisions de conception et des mesures de sécurité implémentées, pour démontrer la conformité réglementaire.

Gestion continue des vulnérabilités

Le CRA impose aux fabricants de mettre en place un processus structuré de détection, évaluation et correction des vulnérabilités tout au long de la vie du produit :

- Veille active des vulnérabilités publiées et des alertes de sécurité.

- Priorisation et traitement rapide des failles critiques.

- Notification aux utilisateurs finaux et aux autorités compétentes lorsque nécessaire.

Maintenance et mises à jour sécurisées

Les produits doivent inclure des mécanismes de mise à jour sécurisés et réguliers, garantissant que les correctifs de sécurité sont appliqués efficacement, sans compromettre l’intégrité ou la disponibilité du produit :

- Mises à jour signées et vérifiées.

- Gestion des versions et compatibilité ascendante.

- Documentation des procédures de déploiement et de rollback en cas d’incident.

Documentation et traçabilité

Chaque produit doit disposer d’un dossier technique complet, permettant de démontrer la conformité :

- Description du produit et de ses composants logiciels et matériels.

- Rapport d’analyse de risques et mesures de sécurité appliquées.

- Preuves des tests de sécurité, audits et certifications éventuelles.

- Processus de gestion des vulnérabilités et journaux d’événements liés à la sécurité.

Conséquences pour les entreprises

Le non-respect du CRA peut entraîner des sanctions financières importantes, mais également un risque réputationnel majeur. Pour les fabricants, importateurs et distributeurs, il ne s’agit pas seulement d’une obligation légale, mais également d’un enjeu stratégique :

- Garantir la confiance des clients et partenaires.

- Prévenir les risques de compromission et d’exploitation de vulnérabilités.

- Structurer des processus internes de cybersécurité robustes et reproductibles.

Les entreprises doivent donc anticiper dès aujourd’hui la mise en conformité, en alignant leurs pratiques de développement, de maintenance et de reporting avec les exigences du CRA.

Comment se préparer techniquement

Pour se préparer efficacement, les étapes suivantes sont recommandées :

Cartographie des produits et composants logiciels : Identifier tous les produits concernés, ainsi que les dépendances logicielles et bibliothèques tierces, pour évaluer la surface d’exposition aux vulnérabilités.

Analyse de risques formalisée : Mettre en place une méthodologie d’évaluation des risques cohérente, basée sur des standards tels que ISO 27001, IEC 62443 ou OWASP IoT Top Ten.

Mise en place d’un processus de gestion des vulnérabilités : Centraliser la détection, l’évaluation et la correction des vulnérabilités. Définir des indicateurs clés de performance (KPI) et un calendrier de mise à jour.

Structuration de la documentation technique Créer des dossiers techniques conformes aux exigences CRA, incluant preuves de sécurité, rapports d’audit, plans de tests et procédures de mise à jour.

Formation et sensibilisation des équipes Former les équipes de développement, support et commercial aux exigences CRA et aux pratiques de cybersécurité, pour assurer la conformité dans tous les processus internes.

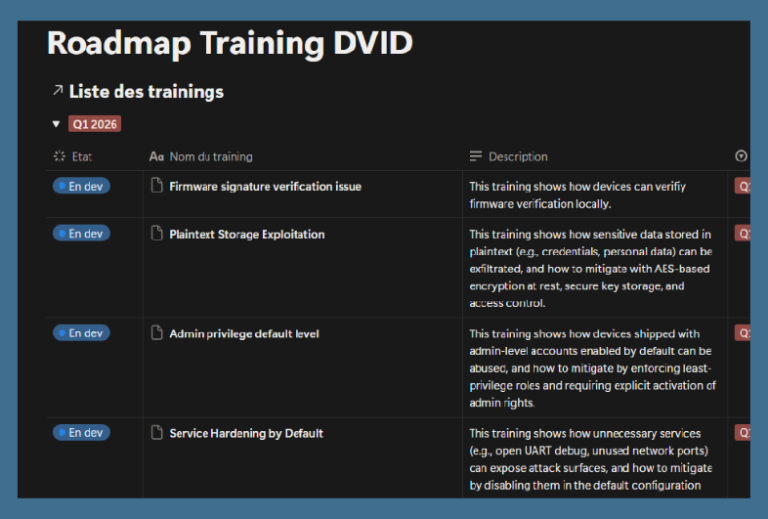

L’accompagnement DVID

Chez DVID, nous accompagnons les entreprises dans la compréhension et l’application concrète du CRA.

Notre approche combine expertise technique et pragmatisme :

- Traduction de la norme en exemples compréhensible (exemple d’applications technique du CRA sécurisé, exemple de preuves à apporter…) .

- Mise en pratique technique (mise à jour sécurisé, chiffrement des données…)

- Autonomisation des équipes en charge de la mise en pratique du CRA

Nous aidons nos clients à transformer le CRA en levier de confiance et de sécurité pour leurs produits, en évitant la complexité inutile et en garantissant une mise en conformité efficace.

Le CRA arrive rapidement. Pour les entreprises concernées, anticiper est essentiel : mieux vaut structurer ses pratiques dès aujourd’hui que subir les contraintes demain.

En savoir plus : https://dvid.eu/fr

Nous contacter : https://dvid.eu/fr#contact

Suivre notre actualité : https://www.linkedin.com/company/dvid/