Cheatsheet Pentest IoT : votre guide pratique pour tester la sécurité des objets connectés

Cheatsheet Pentest IoT : votre guide pratique pour tester la sécurité des objets connectés

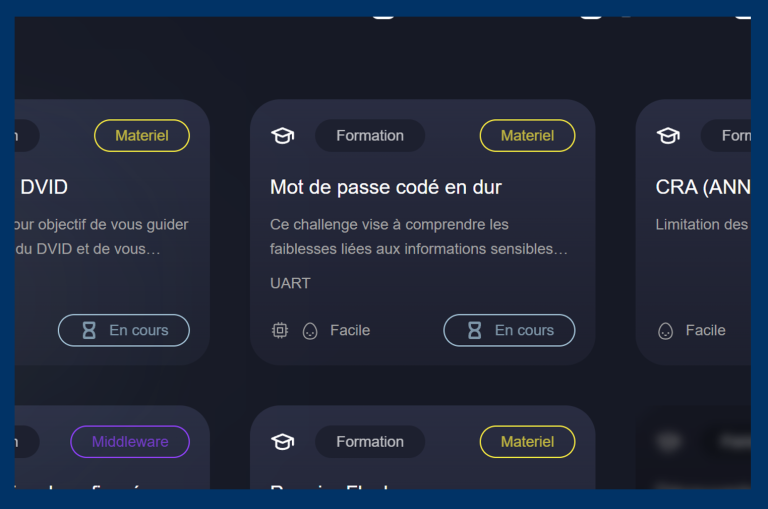

Avec l’explosion des objets connectés, la sécurité des dispositifs IoT est devenue un enjeu critique. Les entreprises doivent être capables de tester, identifier et corriger les vulnérabilités avant qu’elles ne soient exploitées par des acteurs malveillants. C’est dans ce contexte que la cheatsheet Pentest IoT devient un outil incontournable pour les professionnels de la cybersécurité.

Qu’est-ce qu’une cheatsheet Pentest IoT ?

Une cheatsheet Pentest IoT est un document de référence condensé qui regroupe les principales étapes, outils et techniques pour tester la sécurité des objets connectés. Elle sert à :

- Standardiser les audits et tests de sécurité.

- Guider les pentesters, ingénieurs et formateurs dans l’identification des vulnérabilités.

- Fournir un support pédagogique pour les trainings et exercices pratiques.

Contrairement à un manuel complet de pentest, une cheatsheet est rapide à consulter, pratique sur le terrain et pensée pour être utilisée dans des environnements IoT variés.

Contenu typique d’une cheatsheet Pentest IoT

Une cheatsheet bien conçue couvre l’ensemble des aspects critiques de la sécurité IoT :

- Reconnaissance et cartographie

- Identification des dispositifs connectés sur le réseau.

- Découverte des services exposés et des ports ouverts.

- Collecte d’informations sur le firmware, les protocoles et les interfaces.

- Analyse des protocoles et communication

- Vérification de la sécurité des protocoles IoT (MQTT, CoAP, HTTP/HTTPS).

- Contrôle de l’intégrité et de la confidentialité des communications.

- Identification des flux non sécurisés ou non chiffrés.

- Évaluation du firmware et des composants

- Extraction et analyse du firmware pour détecter des backdoors ou des configurations faibles.

- Vérification des composants tiers et bibliothèques intégrées.

- Analyse des mises à jour logicielles et de leur processus de déploiement.

- Tests d’authentification et d’accès

- Vérification de la robustesse des mots de passe et mécanismes d’authentification.

- Contrôle des privilèges et des accès non autorisés.

- Détection des interfaces non documentées ou vulnérables.

- Exploitation et post-exploitation

- Simulation d’attaques courantes pour vérifier la résilience des systèmes.

- Analyse des impacts possibles en cas d’exploitation d’une vulnérabilité.

- Élaboration de recommandations et mesures correctives.

Pourquoi utiliser une cheatsheet Pentest IoT ?

L’intérêt d’une cheatsheet est multiple :

- Efficacité : elle permet aux pentesters et aux équipes de sécurité d’avoir sous les yeux les étapes essentielles, réduisant le risque d’oublier une vérification critique.

- Standardisation : elle crée un langage commun et des pratiques cohérentes au sein de l’équipe.

- Formation et apprentissage : les formateurs peuvent transformer chaque étape en exercices pratiques, permettant aux participants de passer de la théorie à la pratique.

- Suivi et documentation : chaque action effectuée peut être tracée et documentée pour répondre aux exigences réglementaires ou internes.

Intégrer la cheatsheet dans vos programmes de formation

Chaque vulnérabilité identifiée peut être transformée en scénario de formation pratique, permettant aux équipes de :

- Comprendre la faille et son exploitation.

- Tester les mesures de mitigation dans un environnement sécurisé.

- Développer des compétences directement applicables dans leurs systèmes réels.

Cette approche pratique et structurée contribue à créer une culture de cybersécurité proactive, où l’audit et la formation sont intimement liés.

En savoir plus : https://dvid.eu/fr

Nous contacter : https://dvid.eu/fr#contact

Suivre notre actualité : https://www.linkedin.com/company/dvid/